- �̴�����������������ȫ�ȼ�

- AD����ʹ�ýM���Է��������½��ļ�

- IBM��������־���ռ��c��݈D�Ľ����̳�

- winbox�o���B��ROS,��ʾ��Missi

- �ϾW�ٶ�������Ҫ���ؼ�̎���k��

- IIS���o�B���rewrite�O�ú��Ժ�I

- Cisco�˿��R���O����ɾW�j��·�O��

- DHCP�����������vlan���䲻ͬ��IP�O

- ��νoubuntu�������ӿ�݈D��

- һ��һ������ʹ���w���������O��IPSEC v

- RouterOS�VPN���������E

- ��Ϣ��ȫ���̎���������

iptoolץ���^�ֹ�������ʹ�ý̳�

�l���r�g:2024-04-13 ����Դ:���ϵ�y���d �g�[:

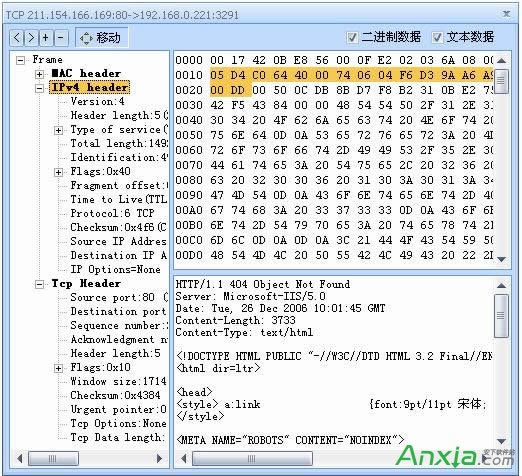

| IP-Tool�ǾW·����Ʒ��һ��IPץ������,���ڌ��W�j������ץȡ�ͷ�����ͨ�^ץ���������H���Կ����W�j��ʹ����r,�Ķ��\��W�j���},߀��ͨ�^�м���ץ�������õ������Ñ�����Ϣ�������ǾW·��iptoolץ��������������ʹ��ָ�ϡ� IPToolץ����������ʹ�÷���һ���O�ò����x�

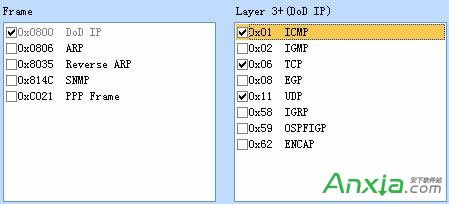

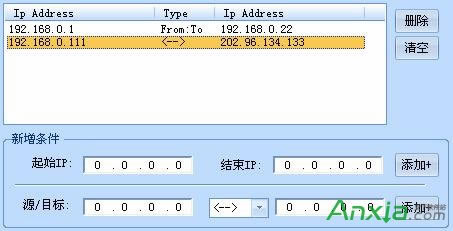

1���x��ò����W��,��߅߀��һЩ���������l�����x��,��������x�W����֧��“�s헽���”����,ϵ�y����ʾ������Ϣ,���Fԓ��r�r�����o���@ȡ�c���W���o�P�Ĕ�����,�Q��֮,���o���@ȡ������X֮�g��ͨӍ��,����, ���h�����Q�W���� ��֧��“�s헽���”�ľW��,������һ���֟o���W�����ٔ����÷�����/�Pӛ���W���� 2���f�h�^�V ͨ����r��,�ɲ��x,���������f�h����^����Ϥ�� 3���O�ò������_ �_ʡ�IJ������_�^��С�� 1M,�������Ҫۙ�ľW�jҎģ�^��,���m���{��ԓֵ;����,���ۙ���C CPU ̎����������,Ҳ��Ӵ_;��t,���ܳ��F�G������r�� 4��IP�^�V IP�^�V������O����Ҫ������IP��ַ�����O��Ҫ�ų���IP��ַ����Ϣ�� 5���˿��^�V �˿��^�V�^�V������O����Ҫ�����Ķ˿ڻ����O��Ҫ�ų��^�V�Ķ˿ڵ���Ϣ�� �����w�“��������” 1���O�ò����^�V� �@����^�V��“ۙ�΄�”�^�V�O���Ǫ������_��,Ո��Ҫ����,����x����헸��ࡣ�c���^�V�����o��

�����x���,�����s����“�����Kƥ��”����,Ԕ���Ľ�B����������¹����ֳ��F,�@��ֻ��Ҫ���ú����_�ľW������,�����x헿��Բ����κ��O�á� 2���_ʼ���@,�c���_ʼ�����o��

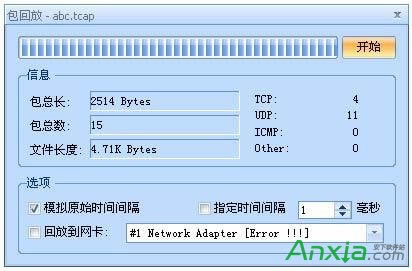

ͨ�^�������E,�����Ͽ����wԓ�aƷ������A�Ĺ��ܡ� ����IP���ط� IP���طŵ�Ŀ����: 1���������˽�ԭʼ��ͨӍ�ĵ����ֲ���r�� 2��ͨ�^��IP���طŵ��W����,ģ�MԭʼIP���ھW�j�ς�ݔ��r,Ҳ�ɹ�ͬ���ܛ�����@������

�ġ�ͨӍ�f�h���� �����ʂ� �����������ߗl:

�_ʼ����ǰ,�Ñ������M���^�V�O��,�x헃��ݰ���: �x�W�� ������ж��K�W��,��Ҫ�x���ܲ������A���еĔ����ľW���� �f�h�^�V ᘌ�InternetͨӍ����,��Ҋ��IP����͞�:TCP/UDP/ICMP���^����TCP�B�ӵ�,����HTTP(s)/SMTP/POP3/FTP/TELNET�ȵ�;һ��������ܛ���г��˲���TCPͨӍ��ʽ��,Ҳ������UDP�Ă�ݔ��ʽ,��QQ/SKYPE��;����Ҋ��ICMP�����ɿ͑���Ping�a���ġ��O�ý�������:

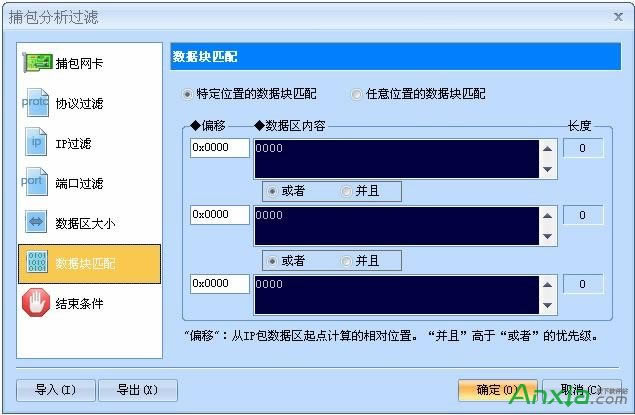

IP�^�V “IP�^�V”�ڲ����^�Vʹ����鳣Ҋ,IPƥ����Ҫ�փ��:һ�Dz���ͨӍ����,�μ����Ƿ�����ƥ��,���ψD�е�“From:to”���;����һ��ǎ�ͨӍ�����һ��һƥ��,���ψD“< -- >”���,���Hƥ��IP��ַ,Ҳƥ��ͨӍ��ԴIP��Ŀ��IP�ķ��� �˿��^�V “�˿��^�V”ֻᘌ��ɷN��͵�DoD-IP��:TCP/UDP�� �����^��С “�����^��С” ��ƥ��ᘌ�����DoD-IP��Ͱ�,���^��Ҫ�f������,TCP/UDP��IP�����^���Ԍ��H�����^λ���_ʼӋ���,��������͵Ąt�Ѿo�SIP���^����IJ��֮��������^�� �塢�����Kƥ�� “�����Kƥ��”�^����s,���s�dz�����,�O�ý�������:

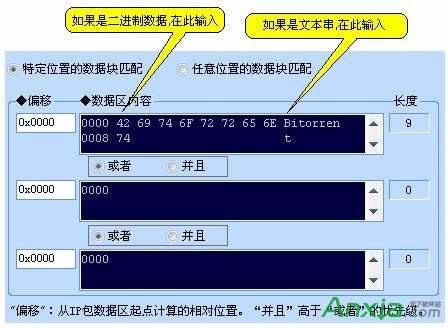

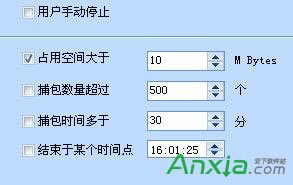

���@��,�Ñ�����ݔ���ı�,Ҳ����ݔ����M��,�����x���ض�λ�õ�ƥ��,Ҳ�����x������λ�õ�ƥ��,��֮,ԓ�O�÷dz��`����á� �Y���l�� ���D,ȱʡ�l����,�����@�İ�ռ�ÿ��g����10M�r,�Ԅ�ֹͣ��

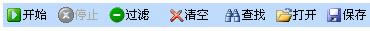

�Y����ij���r�g�c,��ָ�����Ľ�ֹ�r�g�� �����������@�� �Ñ�����“�_ʼ”���o���Ӳ������ܺ�,�б����Е��Ԅ��@ʾ�����ϗl���Ĕ�����,���������εĽ�������������I�c�����,�����D�еIJˆ�:

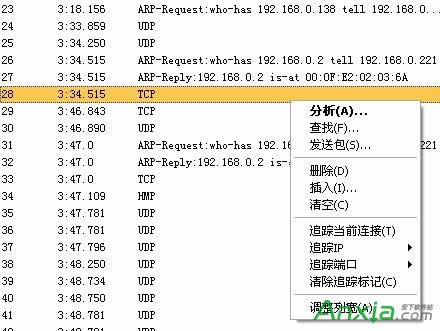

�x��“����”,���F����Į���:

�ψD��,��߅�����²����Ƿ����Y��,���ϲ���ԭʼ���M�ƴ��a,�x����߅ijһ�lĿ�r,����߅���M�ƅ^���ɫ�K����һһ������ ����Ñ���ǰ���н��|�f�h��������,IPTOOL���Ժܺõf���������˽�TCP/IP�f�h�� |

���P����

��һƪ��

��һƪ���̴�����������������ȫ�ȼ�

1��ȼ��gwin10��ʽ��ghost��32λ����Ş...

2���ѻ��@win10 X86 ghost �˜�ͨ...

3���ѻ��@Win10_Ghost Win10 64...

4����ľ�L GHOST WIN10 X64 �����b...

5��ȼ��gGHOST WIN10 X64 ���F���I...

6�Pӛ��Win10ϵ�y 64λ�ٷ���ʽ��2024��...

7�Pӛ��win10��ʽ��ghost��32λ����Ş��...

8����ľ�Lwin10��32λ��ghost �������I...